Aprenda a configurar o WiFire Hotspot no firewall Sophos de forma simples e eficiente. Siga o passo a passo detalhado e garanta uma rede segura e estável para seus clientes.

Se você utiliza o firewall Sophos e deseja configurar o WiFire Hotspot para gerenciar o acesso à internet de forma segura e eficiente, este guia é para você. Aqui, apresentamos um passo a passo detalhado para garantir que sua rede seja configurada corretamente, proporcionando controle, segurança e melhor experiência para seus usuários.

Vamos direto ao ponto e mostrar como realizar essa configuração sem complicações!

Requisitos para configurar firewall Sophos com WiFire

- Licença WiFire ativada.

- Rede para o hotspot configurada com DHCP server (Em funcionamento).

- “Zona” e Policy exclusivas para a rede do hotspot.

Configurar autenticação Radius no firewall Sophos

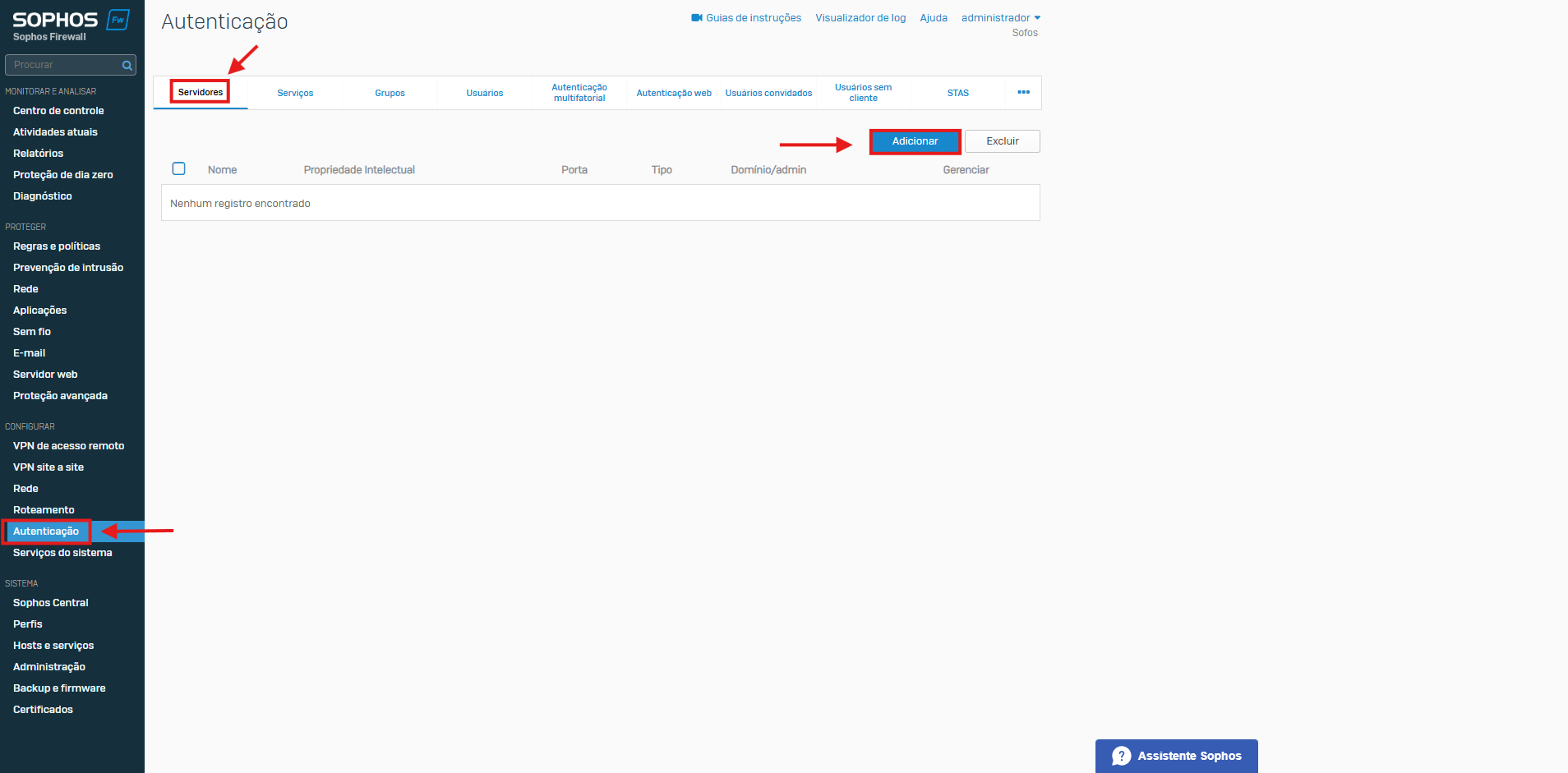

Passo 1: Acesse o menu “Authentication” > “Servers” e clique em “Add” para adicionar o servidor primário.

- Server type: Selecione RADIUS server

- Server name: WiFire1

- Server IP: <<Solicite a equipe WiFire>>

- Authentication port: <<Solicite a equipe WiFire>>

- Time-out: 5

- Enable accounting: Selecione esta opção

- Accounting port: <<Solicite a equipe WiFire>>

- Shared secret: <<Solicite a equipe WiFire>>

- Domain name: Deixe em branco

- Groupname attribute: Filter-ID

- Habilitar configurações adicionais: Mantenha em “OFF”

- Server type: Selecione RADIUS server

- Server name: WiFire2

- Server IP: <<Solicite a equipe WiFire>>

- Authentication port: <<Solicite a equipe WiFire>>

- Time-out: 5

- Enable accounting: Selecione esta opção

- Accounting port: <<Solicite a equipe WiFire>>

- Shared secret: <<Solicite a equipe WiFire>>

- Domain name: Deixe em branco

- Groupname attribute: Filter-ID

- Habilitar configurações adicionais: Mantenha em “OFF”

Clique em “Save”

Ative o Serviço Radius do firewall Sophos

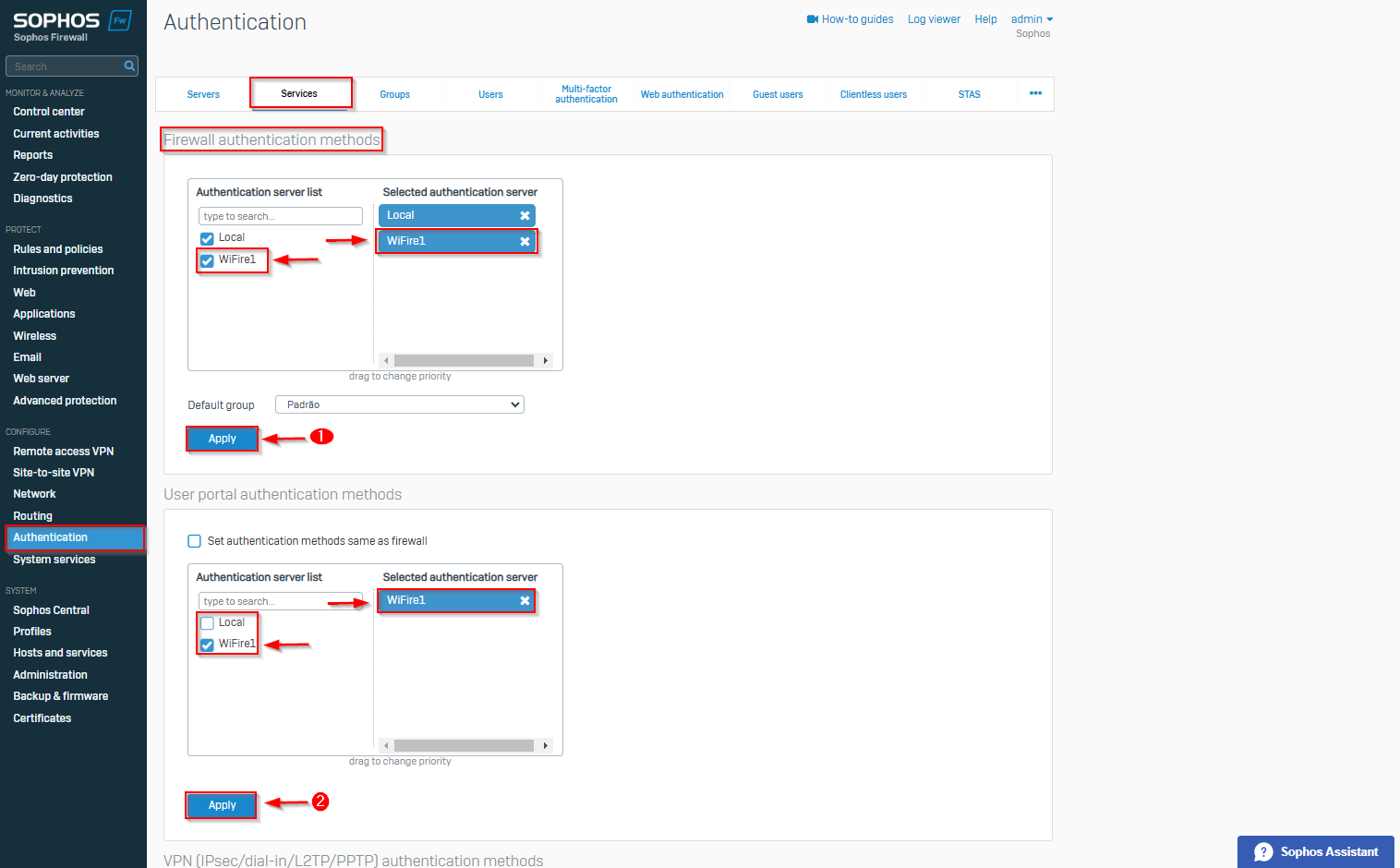

Passo 2: No menu “Authentication” clique em “Services”.

Em “Firewall authentication methods”, habilite os servidores RADIUS e, em seguida, clique em “OK”.

Logo abaixo, na opção “User portal authentication methods”, desabilite a opção “Local” e habilite os servidores radius WiFire.

Clique em “OK”.

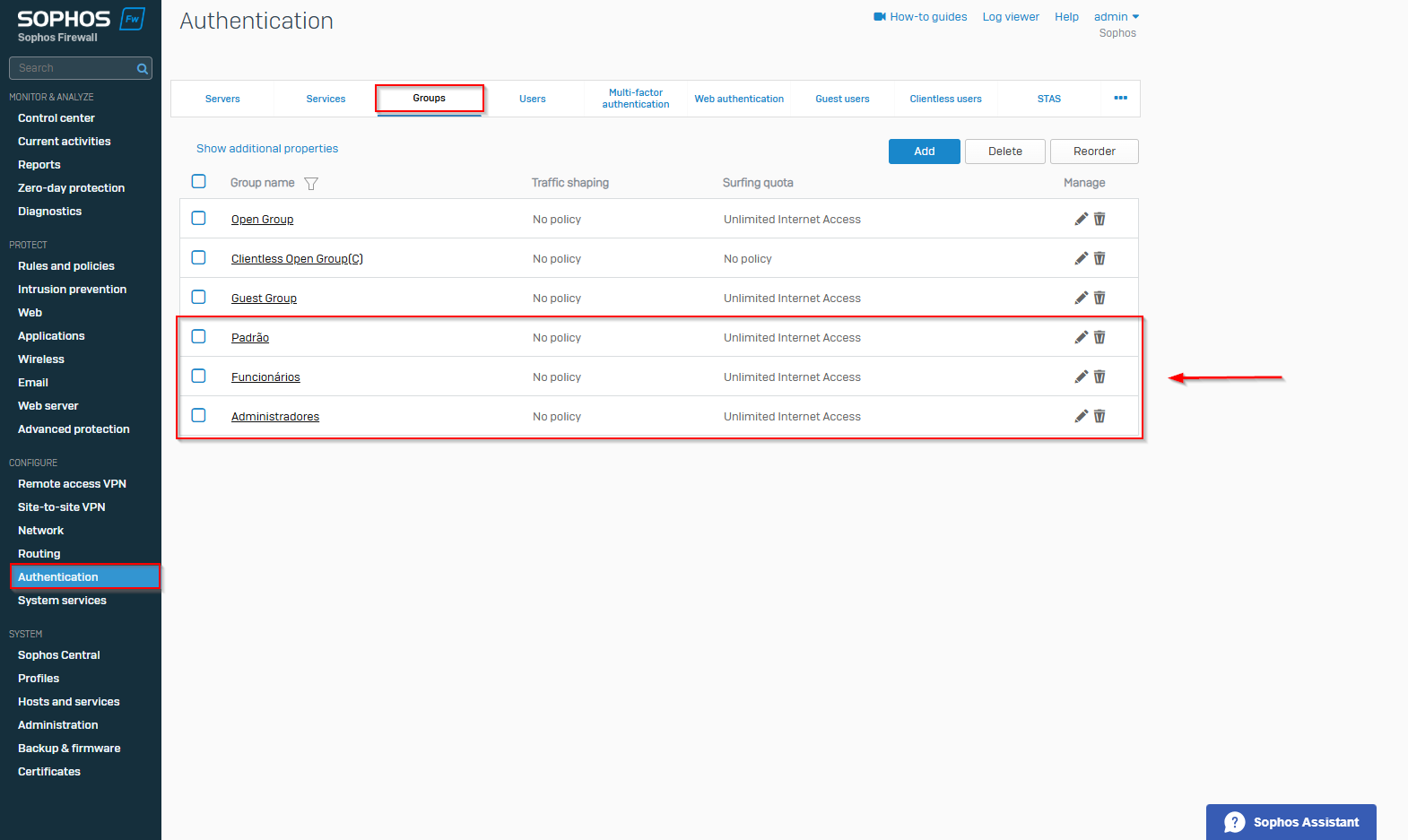

Configure o grupo de Usuários

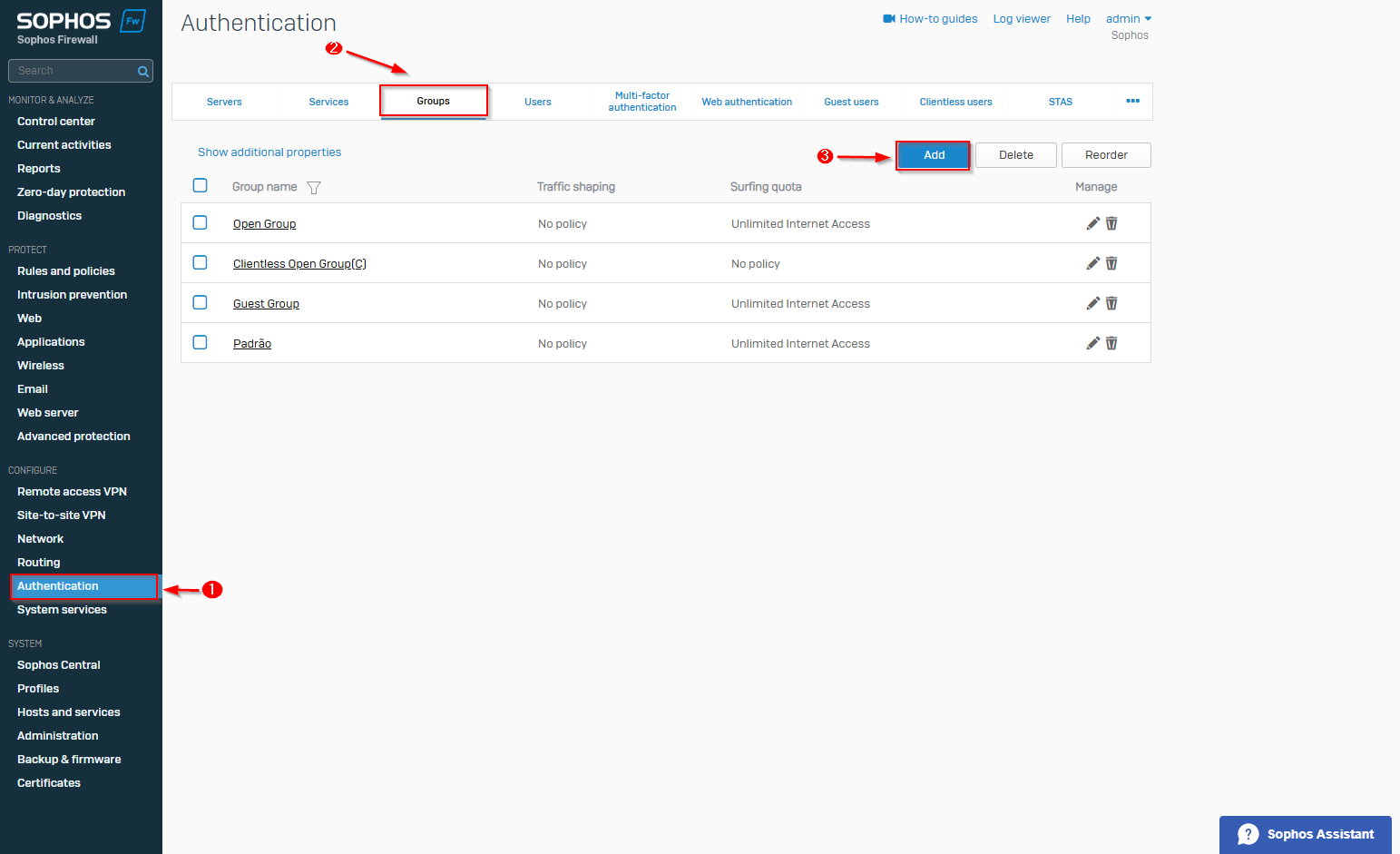

Passo 3: Para que o SophosOS respeite as regras de perfis retornada pelo servidor radius, é necessário criar grupos de usuários com os mesmos nomes dos perfis de acesso configurado no painel do WiFire.

Acesse o menu “Authentication” > “Groups”. Clique em “Add” e inclua 3 grupos com os nomes abaixo ou inclua o nome do perfil personalizado configurado no painel WiFire.

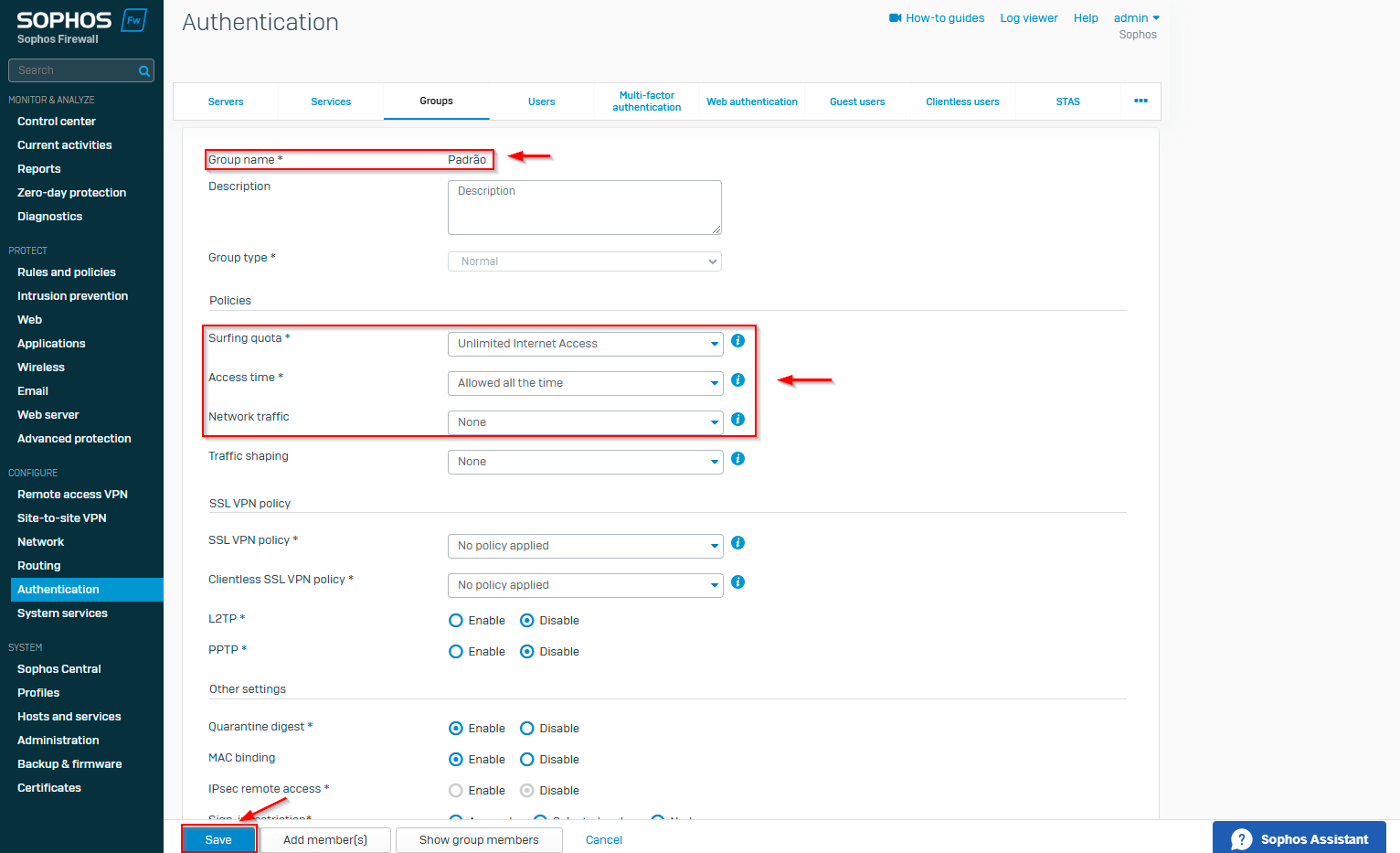

Aplique as configurações abaixo:

- Group Name: Padrão

- Group type: Normal

- Surfing quota: Unlimited Internet Access

- Access Time: Allowed all the time

- Network Traffic: NoneMantenha todas as outras configurações no padrão, em seguida clique em “Save”

Repita o processo e crie um grupo para cada perfil de acesso.

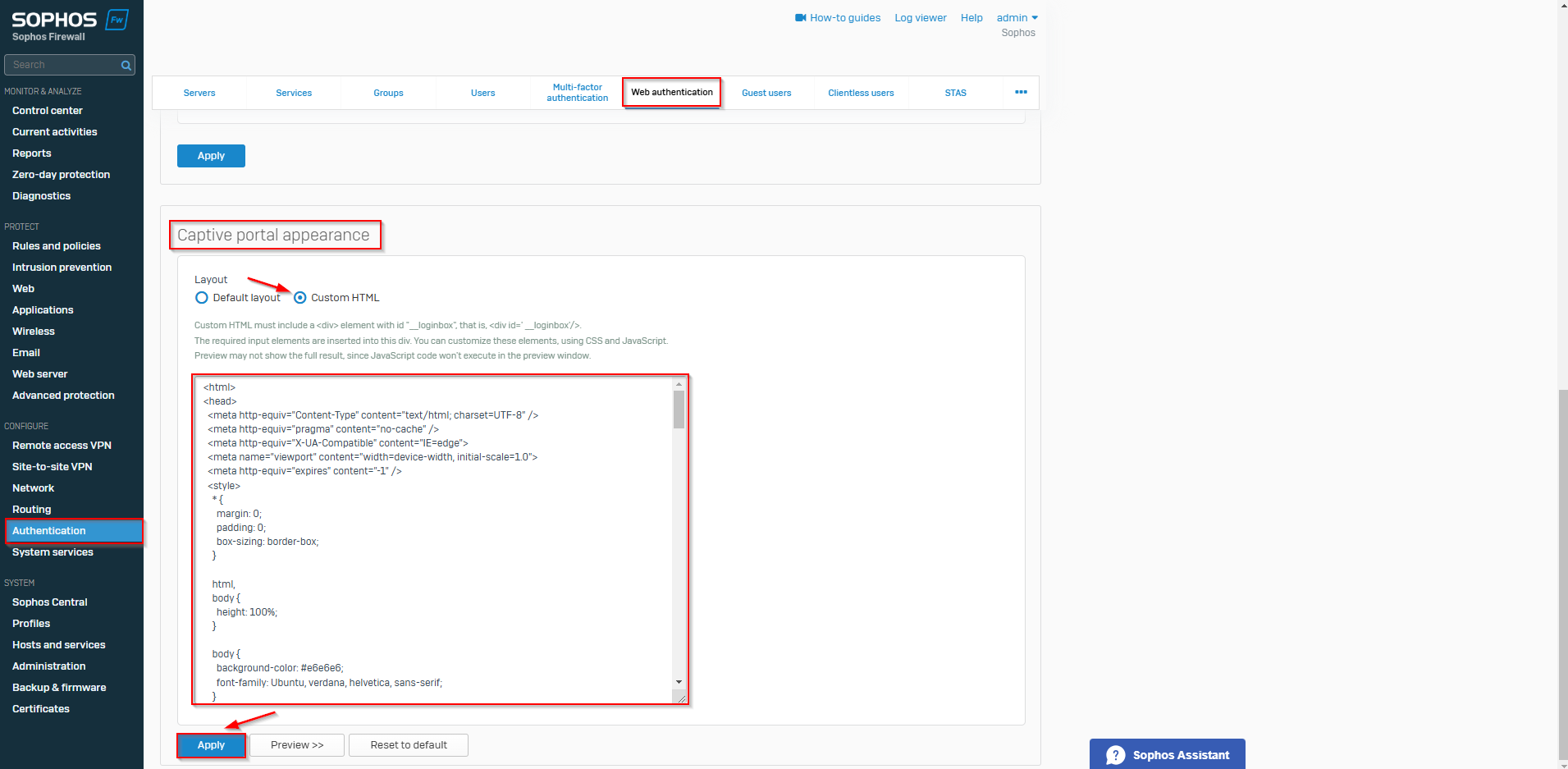

Configure a Web Authentication no firewall Sophos

Acesse o menu “Authentication” > “Web authentication” e preencha os campos como abaixo:

- Show user portal link: Desmarque esta opção

- Show web page after sign-in: Marque esta opção

- Open web page: Selecione In captive portal window

- Web page: Selecione Originally requested by user

- Sign out user: Selecione When user is inactive

- Traffic flow required to consider the user active: 100 bytes in 15 minutes

- Use insecure HTTP instead of HTTPS: Marque esta opção

- Layout: Selecione Custom HTML

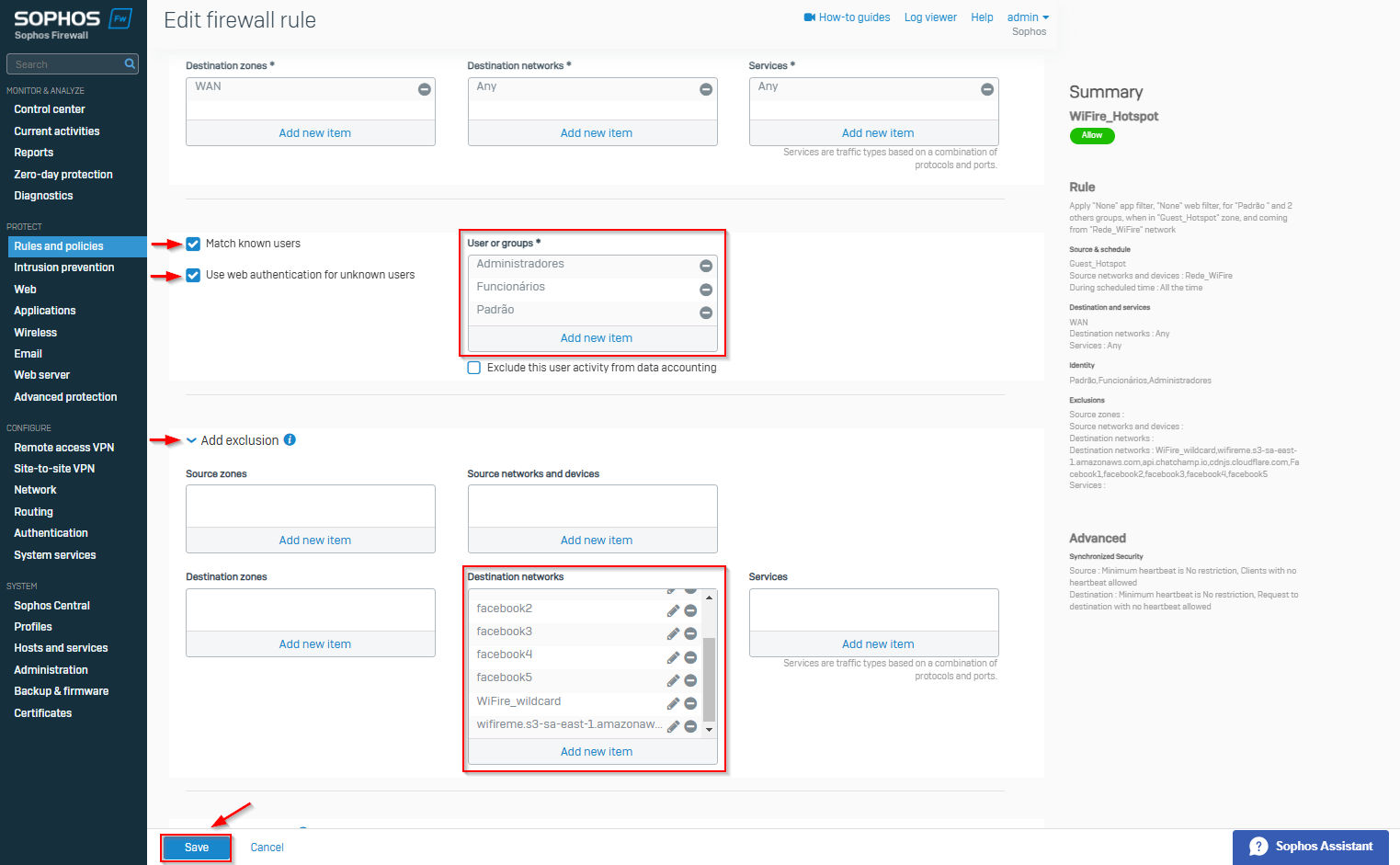

Ativar o Captive Portal

Aplique as configurações abaixo:

- Rule status: ON

- Rule name: Insira a palavra “WiFire” em qualquer parte do texto do nome da regra

- Rule group: Traffic to WAN

- Action: Accept

- Log firewall traffic: Marque esta opção

- Source zones: Selecione a zona que está a interface do Captive

- Source networks and devices: Selecione a Network correspondente a interface do Captive

- Destination zones: WAN

- Destination networks: Any

- Services: HTTP – HTTPS – DNS ou (Any)

- Match known users: Selecione esta opção

- Use web authentication for unknown users: Selecione esta opção

- User or groups: Selecione os grupos de usuários criado no passo 2 (Padrão, Funcionários, Administradores)

Um pouco mais abaixo na opção “Add exclusion” aplique as configurações abaixo:

Habilite somente a opção “Destination networks”

- Destination networks: Clique em “Add new item” em seguida em “add” > “FQDN host” preencha como abaixo

- Name: WiFire

- FQDN: *.wifire.meClique em “Save”

cdnjs.cloudflare.com

Caso queira liberar redes sociais como opção de autenticação, libere os domínios abaixo:

*.facebook.com

*.facebook.net

*.fbcdn.net

*.akamaihd.net

*.atdmt.com

*.fbsbx.com

*.doubleclick.net

____________

*.linkedin.com

*.msedge.net

__________

#Twitter X

*.twitter.com

*.twing.com

Libere os endereços do WiFire no firewall Sophos

Para o correto funcionamento do hotspot, é necessário liberar os mesmos endereços incluídos na regra que editamos no passo anterior.

Para isso acesse a menu “Rules and policies” e clique para adicionar uma nova “Policy” ou clique para editar, caso já tenha.

Aplique as seguintes configurações:

- Rule status: ON

- Rule name: Libera_WiFire

- Rule group: Traffic to WAN

- Action: Accept

- Log firewall traffic: mantenha desmarcado.

- Source zones: Selecione a zona que está a interface do Captive

- Source networks and devices: Selecione a Network correspondente a interface do Captive

- Destination zones: WAN

- Destination networks:

fw.wifire.mefwbeta.wifire.mefwstatic.wifire.meapp.wifire.mewifireme.s3-sa-east-1.amazonaws.comapi.chatchamp.io

cdnjs.cloudflare.com

- Services: Any

Conte com a equipe WiFire

Ao aplicar as configurações acima, o firewall está integrado com o hotspot WiFire, quaisquer dúvidas ou problemas no processo, a nossa equipe está à disposição nos canais de atendimento.

Quer mais eficiência na gestão do Wi-Fi?

Faça seu comentário