Consulte los requisitos y aprenda las instruciones para configurar Hotspot en Fortigate con WiFire. ¡Lea este artículo!

Requisitos previos:

- Router con sistema operativo FortiOS 6.0.8 build03003 (GA), v6.4.3 build1778 (GA) o 6.2.5.;

- Número de serie de Fortigate (formato: FG100ETK12345678);

- Número de dirección MAC.

Con estos datos a la mano, ponte en contacto con el soporte técnico de WiFire y solicita el registro del router. El equipo debe ser el mismo vinculado al registro de tu establecimiento en nuestro sistema.

Para ver cómo configurar WiFire Social Hotspot en otras marcas de equipos homologados, haga clic aquí.

1. Configurar Hotspot en FortiGate – Radius Server

Con el router ya registrado, comience accediendo a su controlador FortiGate para agregar nuestro servidor de autenticación RADIUS.

- Vaya al menú User & Device > RADIUS Server y haga clic en ‘New’.

- Rellene los campos de registro con los datos que se indican a continuación:

-

- Name: WiFire (El campo debe contener la palabra ‘WiFire’, con exactamente esta ortografía y sintaxis de letras mayúsculas y minúsculas, debido a los LOG de seguimiento)

- Authentication method: Specify [Seleccione la opción PAP en el ComboBox]

- NAS IP: [información proporcionada por el soporte técnico de WiFire]

- Include in every user group: [dejar esta opción desactivada]

Primary Server

-

- IP/Name: [información proporcionada por el soporte técnico de WiFire]

- Secret: [información proporcionada por el soporte técnico de WiFire]

Secondary Server

-

- IP/Name: [información proporcionada por el soporte técnico de WiFire]

- Secret: [información proporcionada por el soporte técnico de WiFire]

Con los datos rellenados, haga clic en OK para guardar.

A continuación, vaya a la consola de Fortigate y ejecute los siguientes comandos:

config user radius

edit “Cap_Portal_Wifire”

set radius-port 18120

config accounting-server

edit 1

set status enable

set server [información proporcionada por el soporte técnico de WiFire]

set secret [información proporcionada por el soporte técnico de WiFire]

set acct-interim-interval 600

set port 18130

next

end

next

end

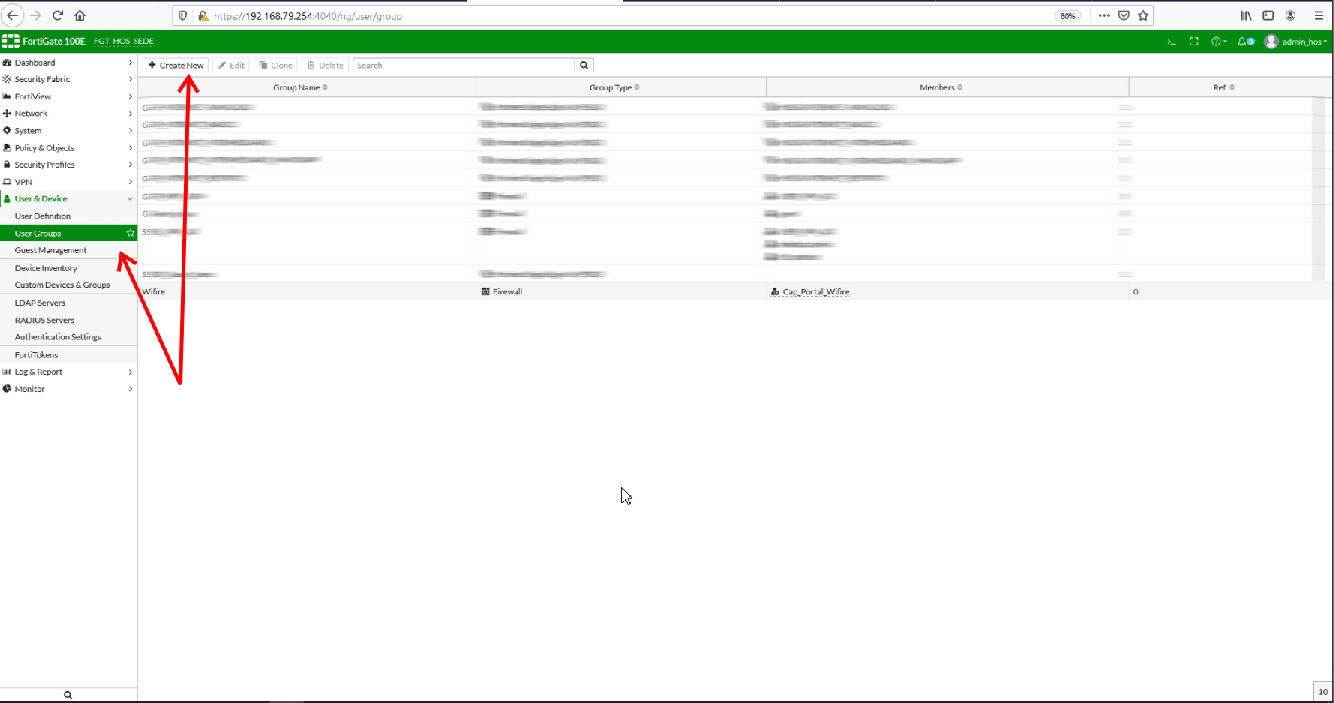

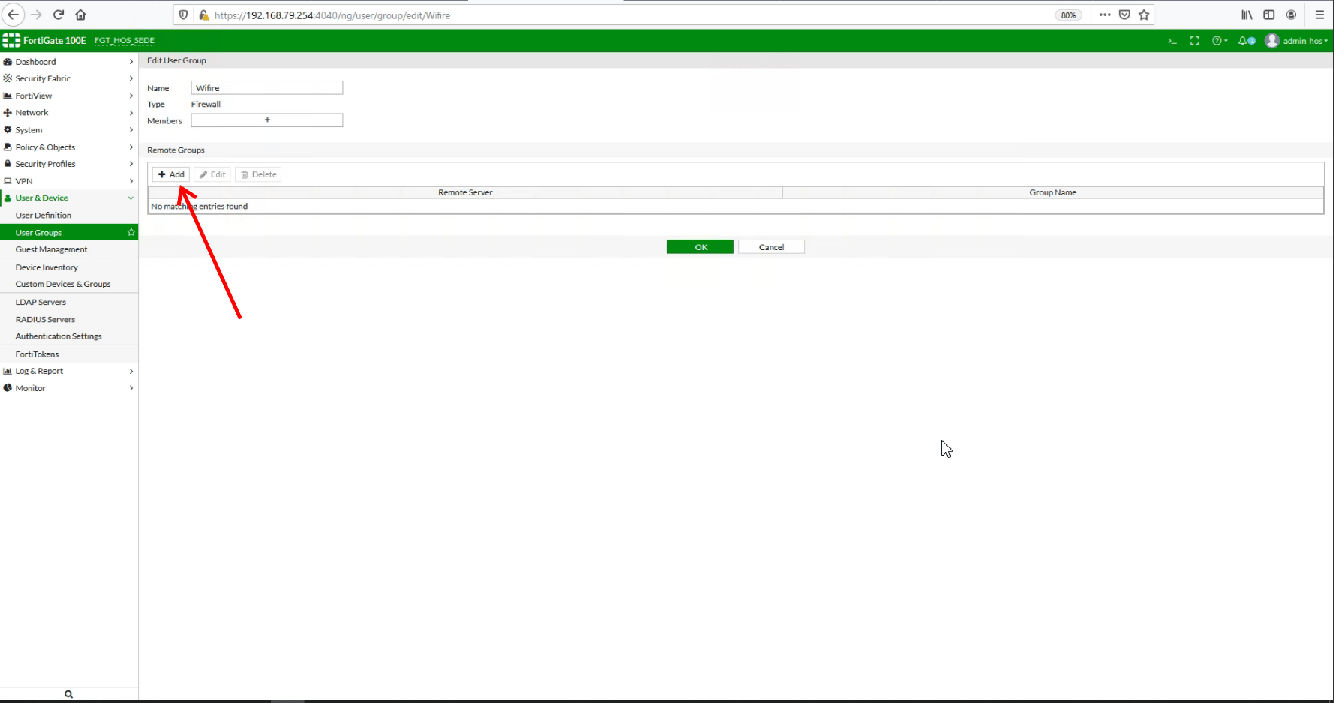

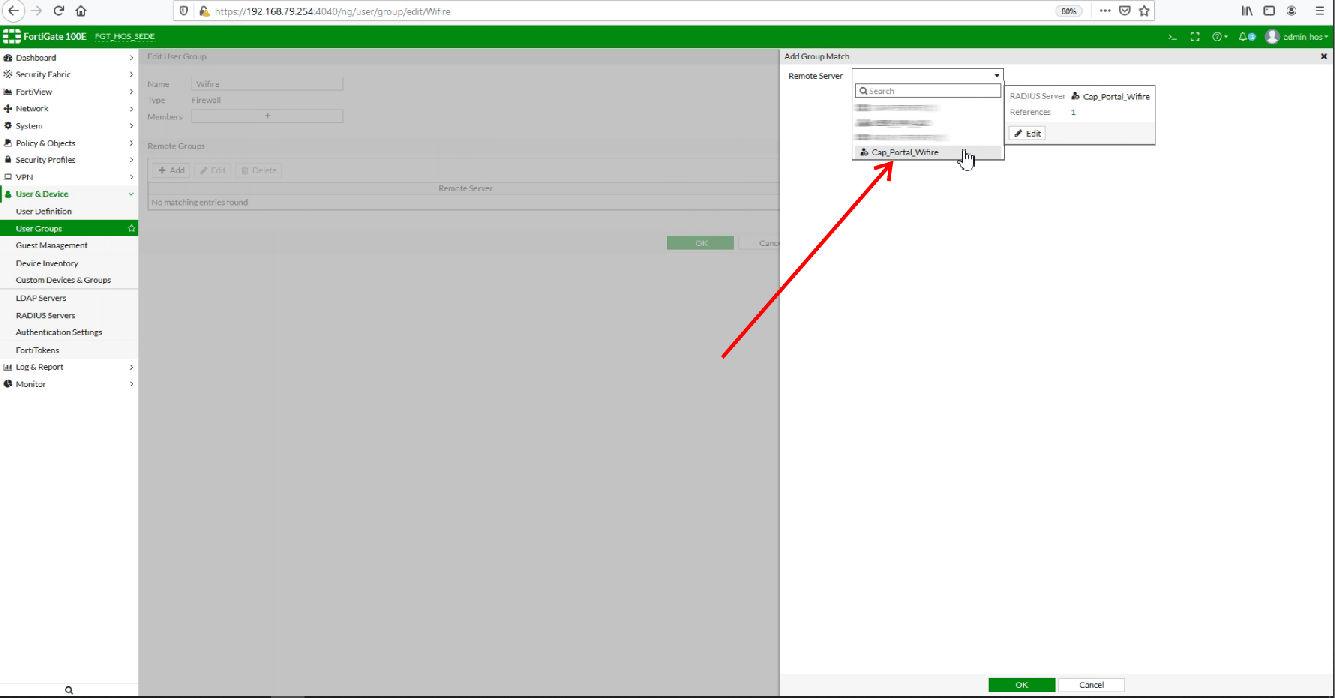

2. Configurar Hotspot en FortiGate – User Group

Ahora, necesita crear un User Group que será utilizado por WiFire.

- Vaya al menú User & Device > User Groups y haga clic en ‘+Create New’.

- En la nueva pantalla que se abrirá, rellene los campos como se indica a continuación:

- Name: WiFire

- Type: Firewall

- Members: [dejar en blanco]

- Remote Groups: Haga clic en ‘+Addr’ y seleccione el servidor Radius que se agregó en el paso anterior.

Haga clic en OK para guardar.

3. Creación de la interfaz para WiFire – Configurar Hotspot en FortiGate

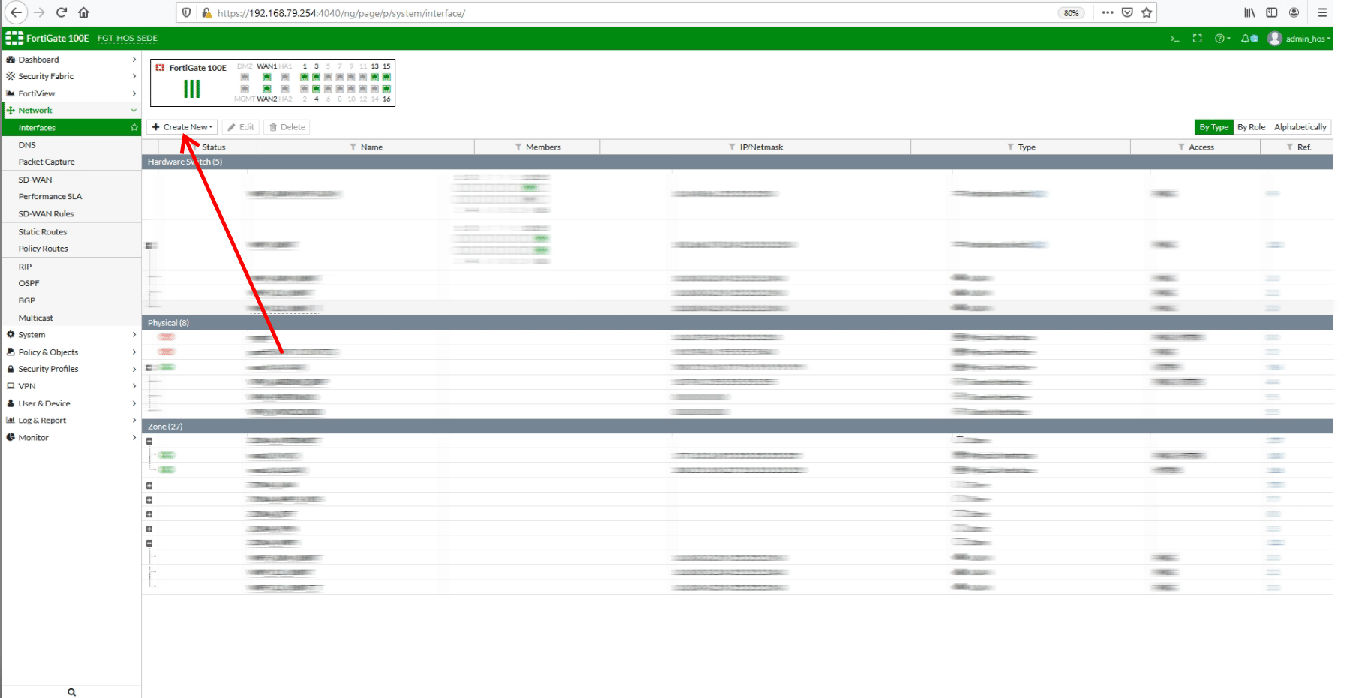

- Para crear una nueva interfaz, vaya al menú Network > Interfaces y haga clic en el botón ‘+Create New’.

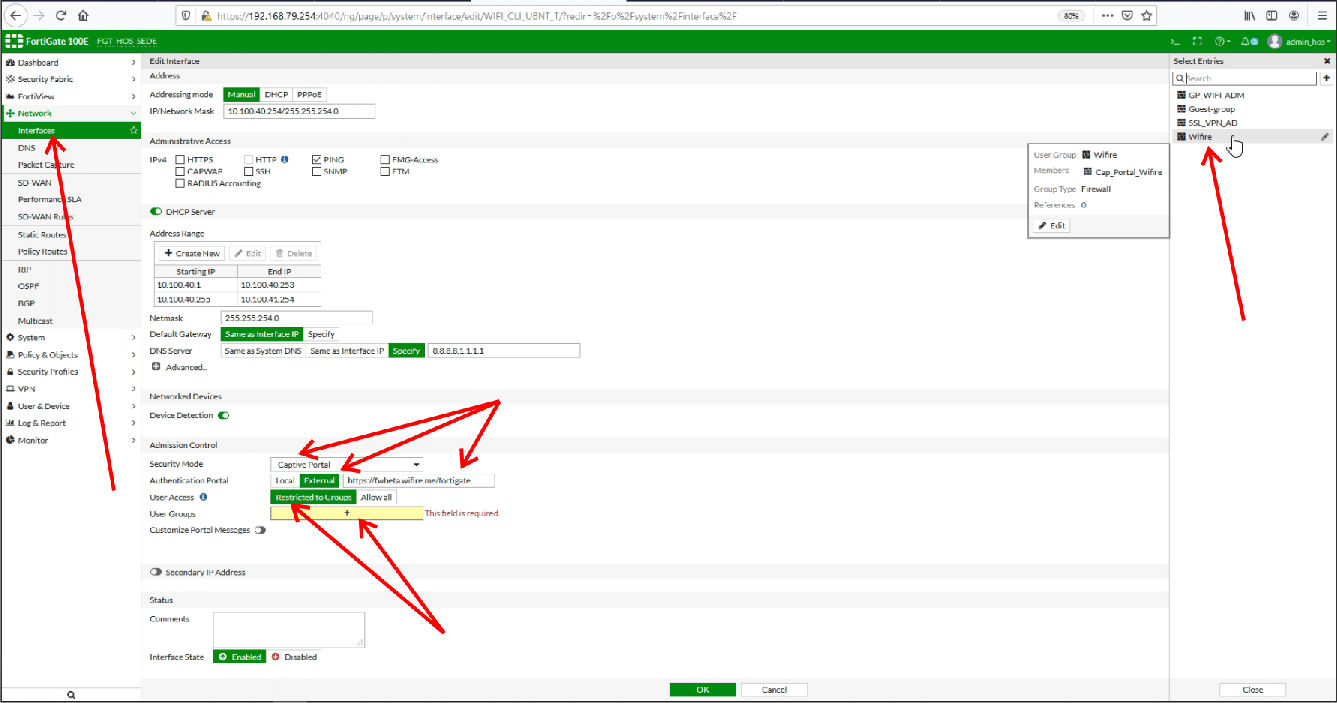

- Rellene los campos de Admission Control como se indica a continuación:

-

- Security Mode: Captive Portal

- Authentication Portal: External [https://fw.wifire.me/fortigate]

- User Access: Restricted to Groups

- User Groups: [haga clic en ‘+’ y seleccione el grupo creado en el paso anterior]

Haga clic en OK para guardar.

4. Configuración Policy de autenticación

En este paso, agregaremos las direcciones que deben ser liberadas para que los usuarios se autentiquen en la red.

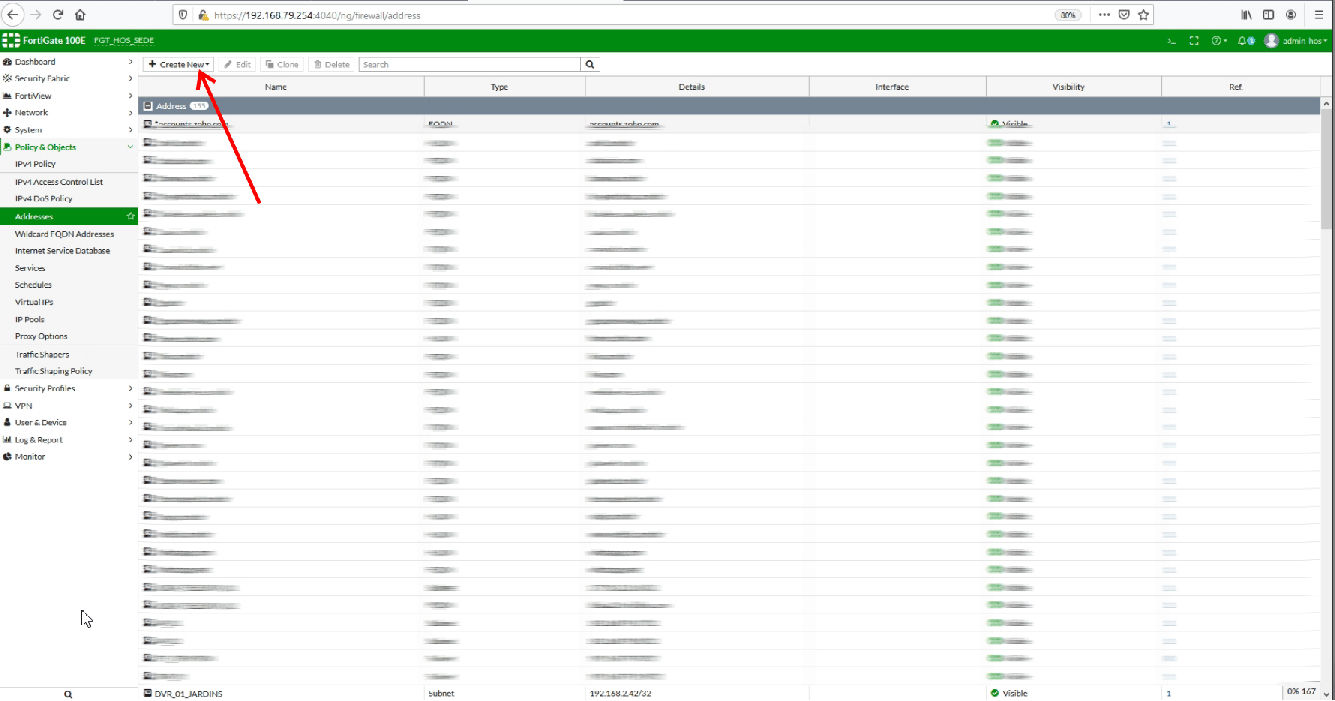

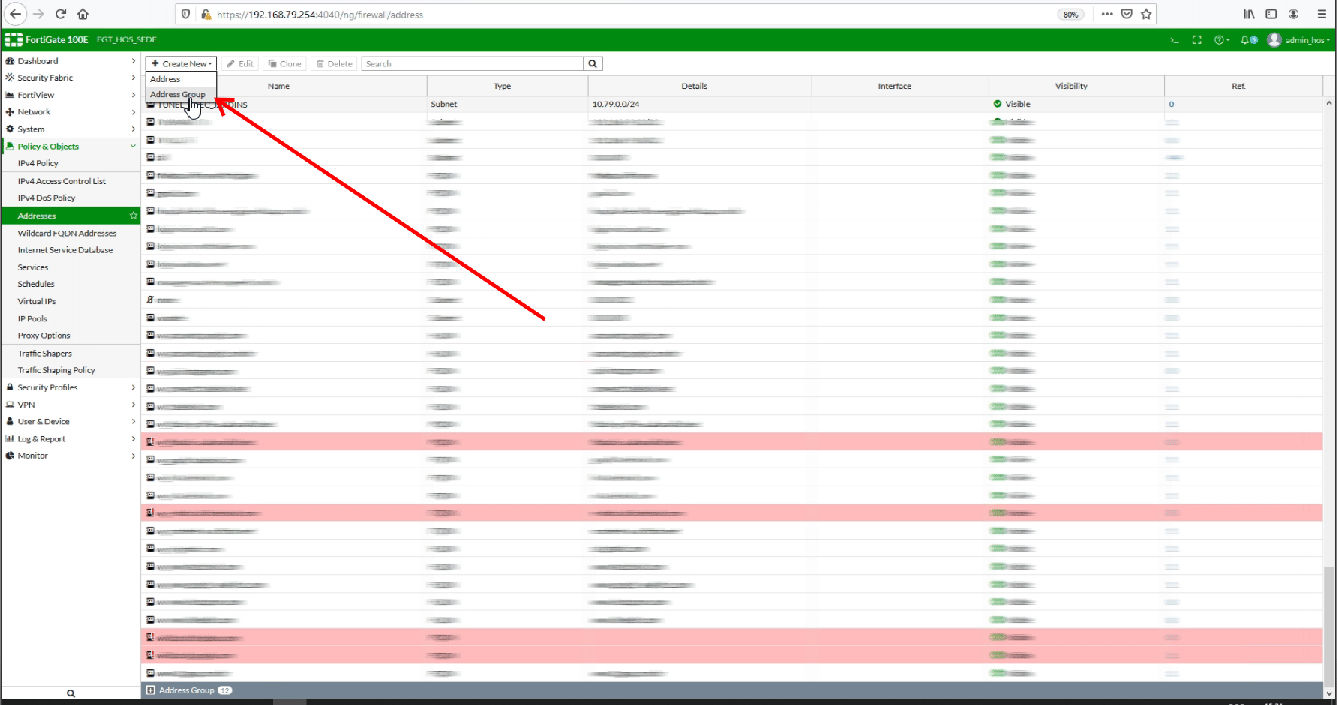

- Vaya al menú Policy & Objects > Addresses y haga clic en ‘+Create New’

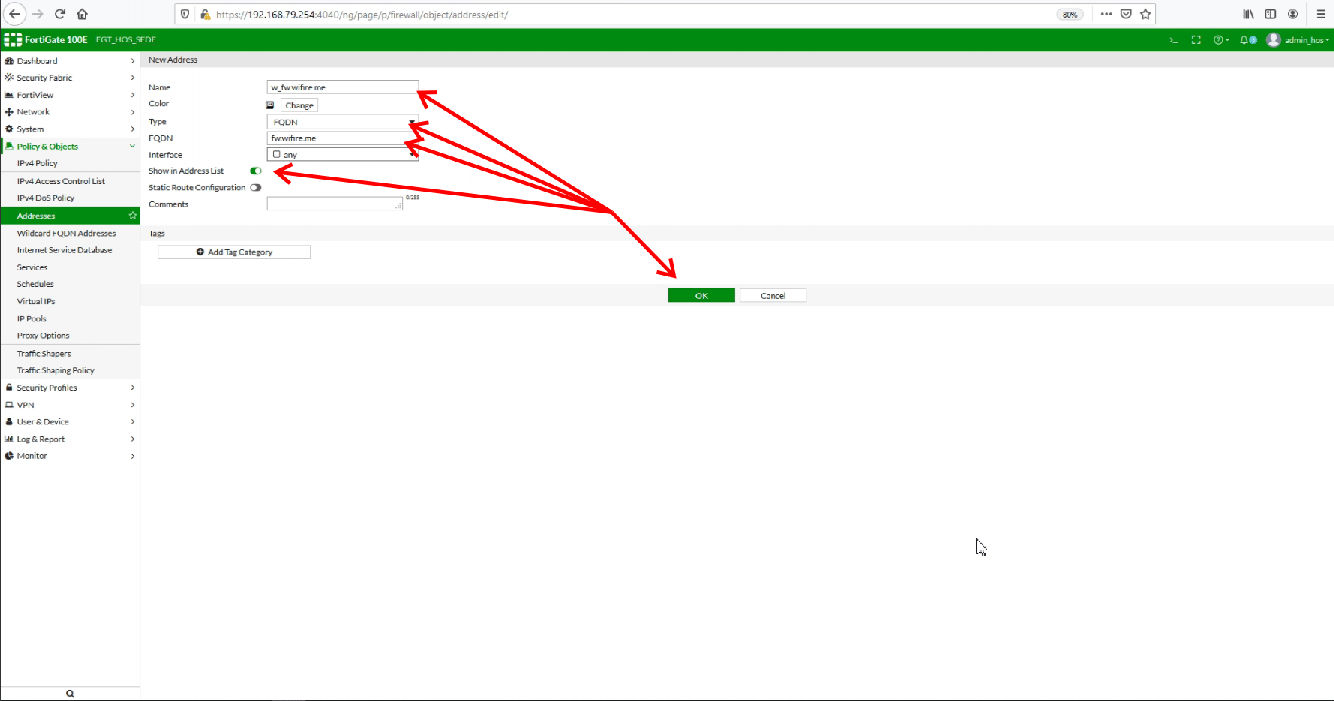

- Seleccione la opción Address y, en la nueva pantalla abierta, rellene los campos como se indica a continuación:

-

- Name: w_exemplo.com

- Type: FQND

- FQND: exempo.com

- Show in Address List: [marque esta opción si no está marcada]

Haga clic en OK para guardar.

Para completar la configuración de autenticación, deberá realizar este mismo proceso para cada uno de los dominios de la lista siguiente.

[ADVERTENCIA: al registrar un nuevo dominio, inicie siempre el nombre de la regla con ‘w_’ o ‘wifire_’. Esto es importante para que sea más fácil buscar registros en el siguiente paso de la configuración.]

Domínios obligatorios para el funcionamiento:

fw.wifire.me

fwbeta.wifire.me

fwstatic.wifire.me

wifireme.s3-sa-east-1.amazonaws.com

cdnjs.cloudflare.com

Dominios adicionales (necesitan ser liberados solamente si se utilizan como medio de autenticación en la red):

## FACEBOOK

connect.facebook.net

graph.facebook.com

fbstatic-a.akamaihd.net

s-static.ak.facebook.com

scontent-a.xx.fbcdn.net

fbcdn-profile-a.akamaihd.net

www.facebook.com

lm.facebook.com

m.facebook.com

## GOOGLE

accounts.google.com

accounts.google.com.br

www.google-analytics.com

ssl.gstatic.com

## INSTAGRAM

www.instagram.com

api.instagram.com

## LINKEDIN

www.linkedin.com

static.licdn.com

licdn.com

## TWITTER

www.twitter.com

twimg.com

abs-0.twimg.com

api.twitter.com

pbs.twimg.com

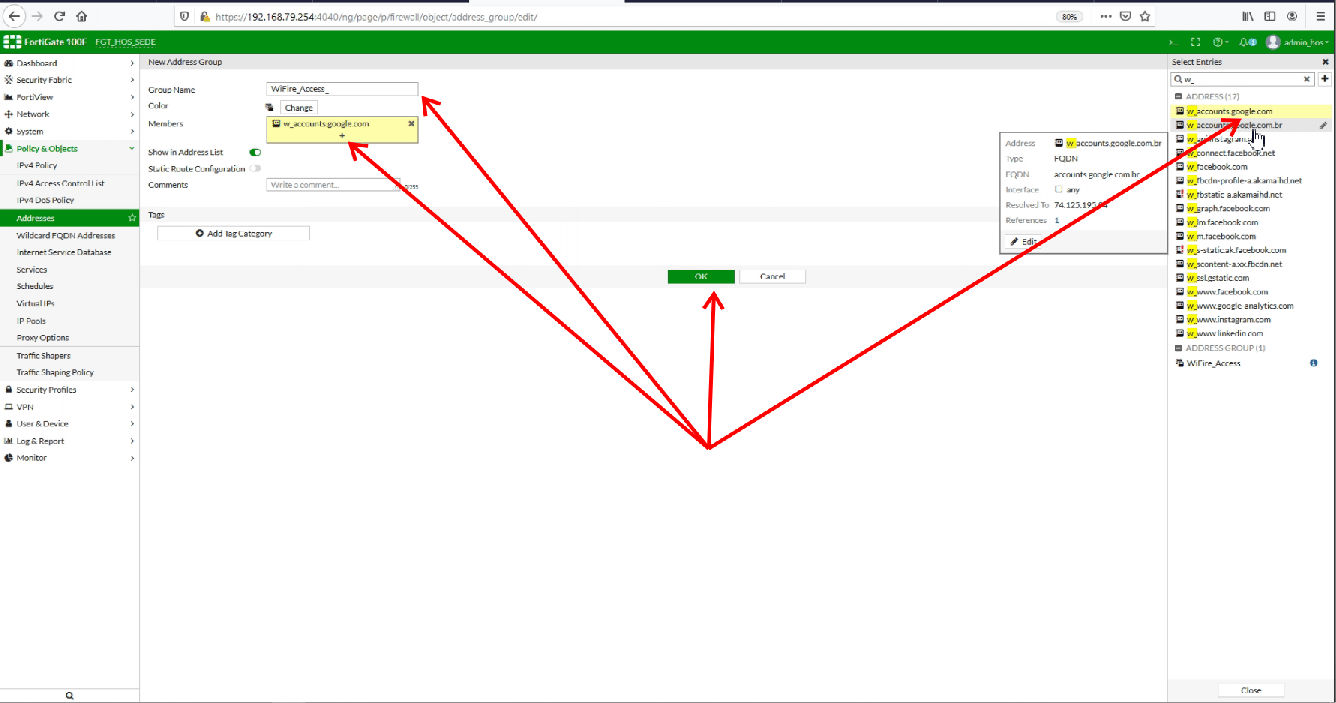

Después de registrar todos los dominios, cree un Address Groupp.

- Haga clic en ‘+Create New’ y seleccione la opción Address Group.

- Rellene los campos de la pantalla abierta como se indica a continuación:

-

- Group Name: WiFire_Access

- Members: [haga clic en ‘+’ para abrir la lista y seleccione los dominios agregados que se agregaron en el paso anterior del tutorial]

Haga clic en OK para guardar.

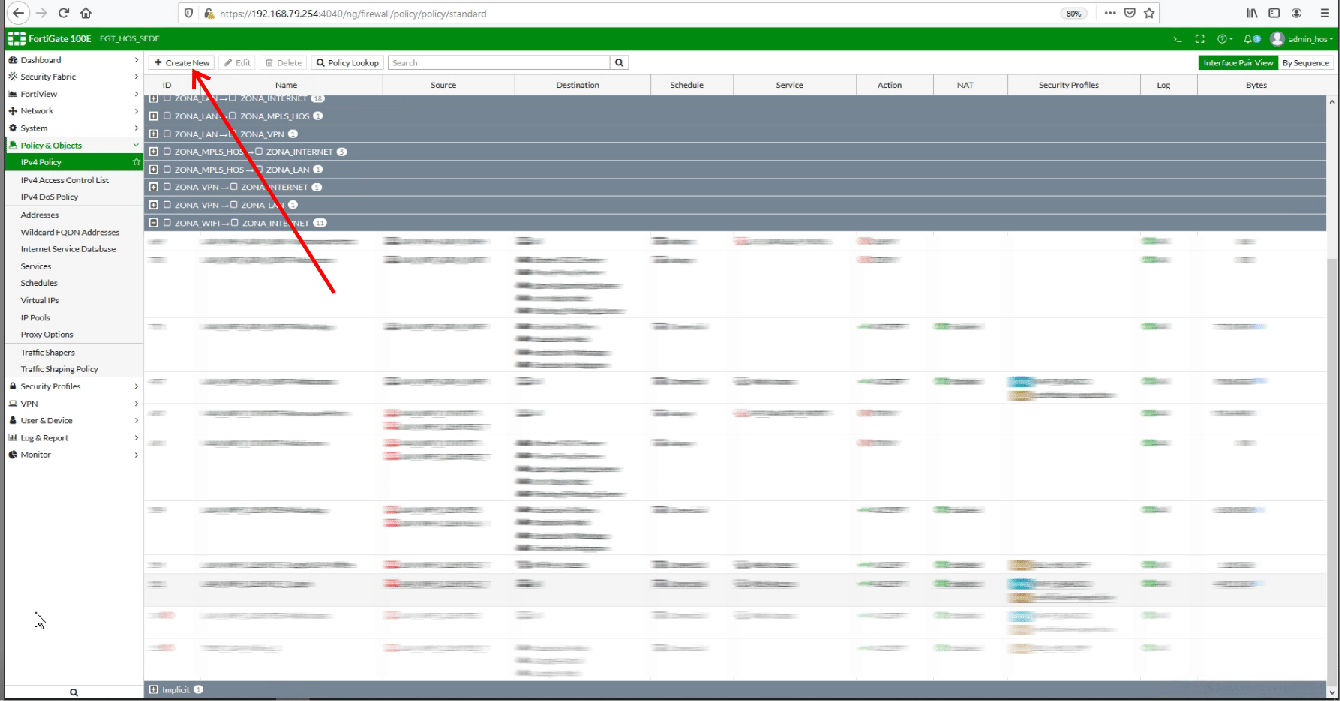

5. Configuración de Policy para usuarios no autenticados

Ahora, agreguemos la politica de acceso para usuarios no autenticados.

- Vaya al menú Policy & Objects > IPv4 Policy y haga clic en ‘+Create New’

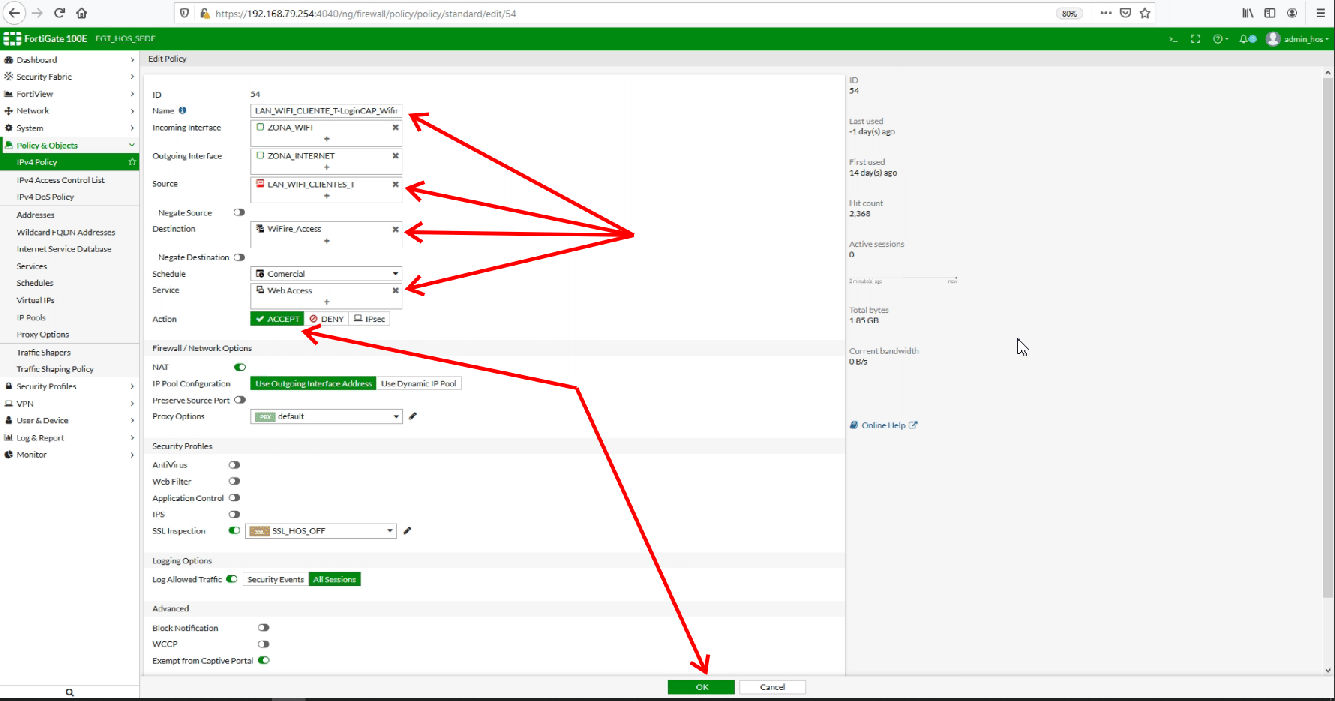

- Rellene los campos como se indica a continuación:

-

- Name: LAN_WIFIRE_LOGIN

- Incoming Interface: [seleccione la zona de la que salen las solicitudes]

- Outgoing Interface: [seleccione la zona donde salen las solicitudes]

- Source: [seleccione la interfaz que está ejecutando WiFire, se creó en el paso 3]

- Destination: [seleccionar Address Group creado en el paso anterior]

- Service: [seleccione Web Access, que son los servicios básicos para los puertos de acceso a Internet http, https y DNS]

- Action: Accept

- …

- Exempt from Captive Portal: [CHECK esta opción – esta es la regla que hará que los usuarios de hotspot no autenticados sean liberados]

Haga clic en OK para guardar.

Crea la regla que libera acceso a Internet para los usuarios autenticados en el hotspot

- Haga clic en ‘+Create New’ una vez más

- Rellene los campos como se indica a continuación:

-

- Name: LAN_WIFIRE_AUTENTICADO

- Incoming Interface: [seleccione la zona de la que salen las solicitudes]

- Outgoing Interface: [seleccione la zona donde salen las solicitudes]

- Source: [seleccione la interfaz que está ejecutando WiFire, se creó en el paso 3]

- Destination: [seleccione la opción all que liberará todo el tráfico de Internet]

- Service: [seleccione Web Access, que son los servicios básicos para los puertos de acceso a Internet http, https y DNS]

- Action: Accept

- …

- Exempt from Captive Portal: [deje esta opción sin marcar]

Haga clic en OK para guardar.

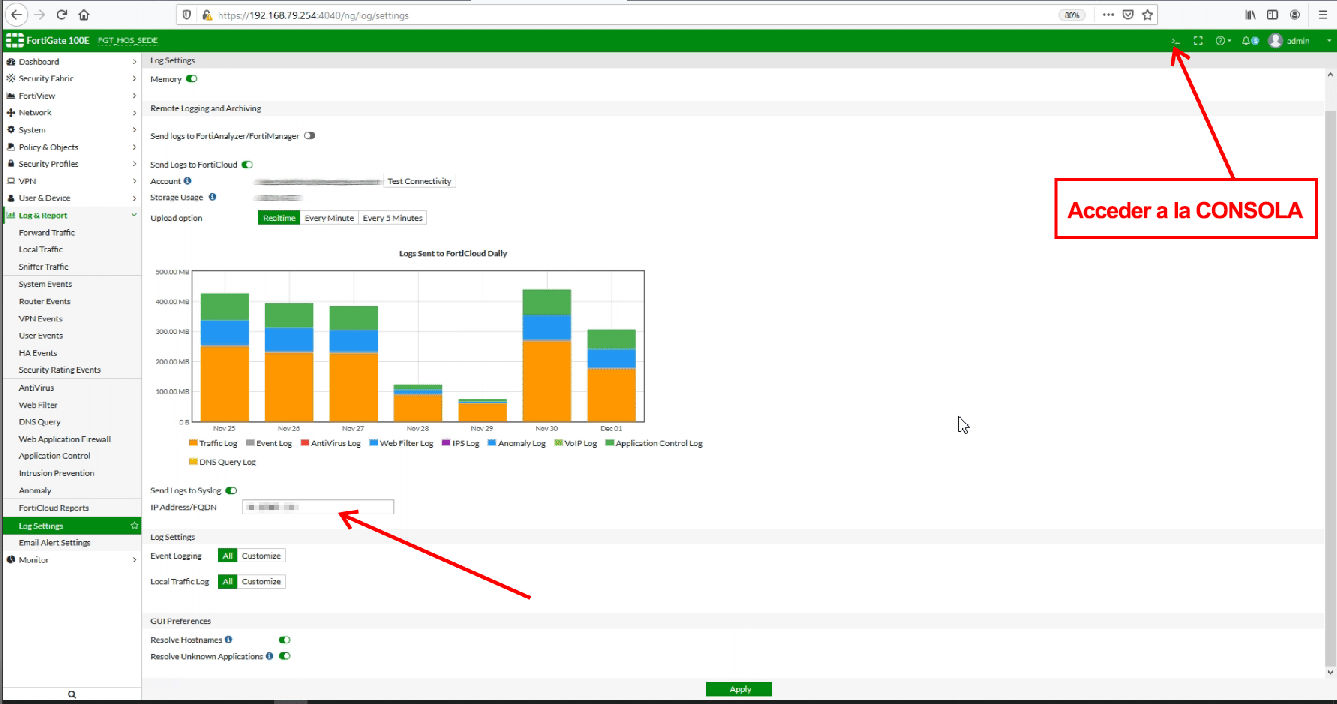

6. Configuración de Logs de conexión

Por último, vamos a configurar los LOG de conexión.

- Acceda al menú Log & Report > Log Settings

- Rellene los campos como se indica a continuación:

-

- Send Logs to Syslog: [marque esta opción]

- IP Address/FQDN: [información proporcionada por el soporte técnico de WiFire]

Haga clic en Apply para guardar.

A continuación, vaya a la consola y ejecute los comandos:

config log syslogd setting

set status enable

set server [información proporcionada por el soporte técnico de WiFire]

set port 5145

end

config log syslogd filter

set severity information

set forward-traffic enable

set local-traffic disable

set multicast-traffic disable

set sniffer-traffic disable

set anomaly disable

set voip disable

set dns disable

set ssh disable

set filter ”

set filter-type include

end

¡Listo! Hemos finalizado la configuración del hotspot WiFire para la plataforma FortiGate. Para empezar a usar, basta conectarse al SSID configurado para la red de invitados.

Faça seu comentário